マルウェア対策(入口対策・内部対策・出口対策)【情報処理安全確保支援士講座】

今回は、情報処理安全確保支援士の試験で問われるマルウェアの対策について解説します。

この記事のまとめ

- マルウェアの概要

- マルウェアの種類

- マルウェアの対策

マルウェアの概要

マルウェア(malware)は、コンピュータウイルス・トロイの木馬・ワームなど、コンピュータ利用者の意図に反する不正なふるまいをするように作られたプログラムやスクリプトの総称です。

コンピュータウイルスはマルウェアの一つですが、トロイの木馬やワームとは別物です。

マルウェアの種類

マルウェアには、大きく分けて下記のような種類があります。

- コンピュータウイルス

- ワーム

- トロイの木馬

- モバイルコード

- スパイウェア

- ボット

- ランサムウェア

- ドロッパ

コンピュータウイルス

コンピュータウイルスは、自己伝染機能・潜伏機能・発病機能のうちいずれか一つ以上を持ち、意図的にデータの削除や改ざんなどを行うプログラムの総称です。

ワーム

ワームもコンピュータウイルスの一種です。

ただし、何らかのプログラムを宿主とせず感染したコンピュータ上で自己増殖・破壊・改ざん・他コンピュータへの感染などを行うプログラムです。

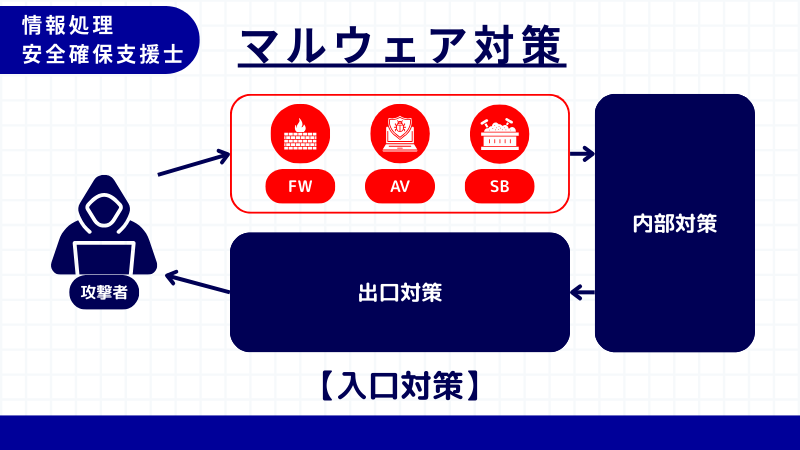

マルウェアの対策

マルウェアの対策方法は大きく分けて3つあります。

- 入口対策

- 内部対策

- 出口対策

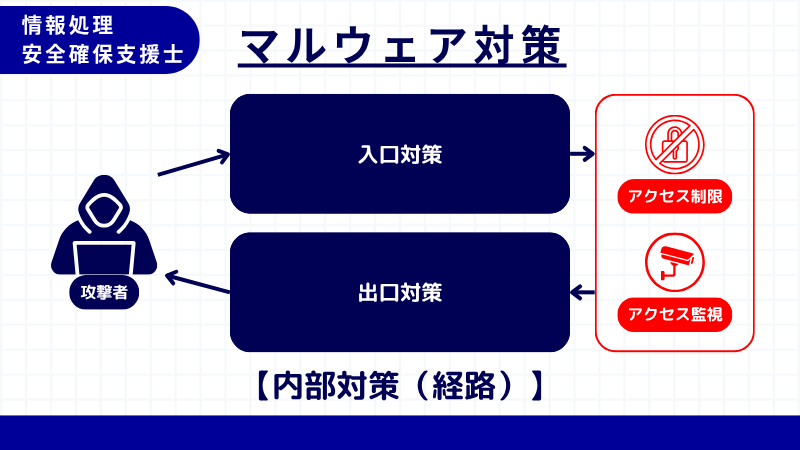

内部対策方法として、通信経路上で行うものと、PCなどのエンドポイントで対策するものがあります。

また、マルウェアの侵入や初期感染を防ぐ入口対策と、侵入したマルウェアが外部の指令サーバであるC&C(Command & Control)サーバに接続したり、情報を持ち出したりすることを防ぐ出口対策が必要です。

加えて、侵入したネットワーク内部で横展開し、感染拡大・情報収集を行うラテラルムーブメントへの対策も重要です。

入口対策の例

- ファイアウォールにて許可されていない通信を遮断する

- メール検査型アンチウイルスで不正なメールをブロックする

- サンドボックス製品を用いてメールに添付された不正プログラムやマルウェアを検知する

内部対策(経路)の例

- 最小権限の原則を適用しアクセスを制限する

- 認証機能を搭載したプロキシサーバで不正なアクセス遮断する

- ログ監視・分析を行い不審な通信を早期発見する

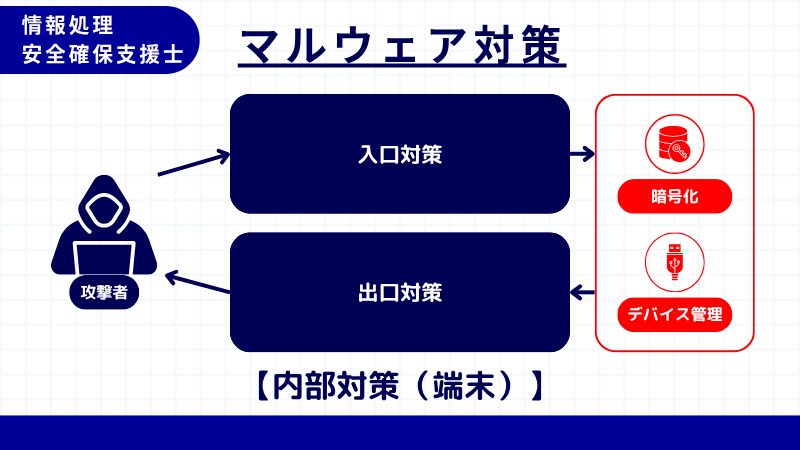

内部対策(端末)の例

- 端末のデータを暗号化しておく

- EDR(Endpoint Detection & Response)を導入し対処する

- 持ち出し制限やUSB制限などのデバイス管理を徹底する

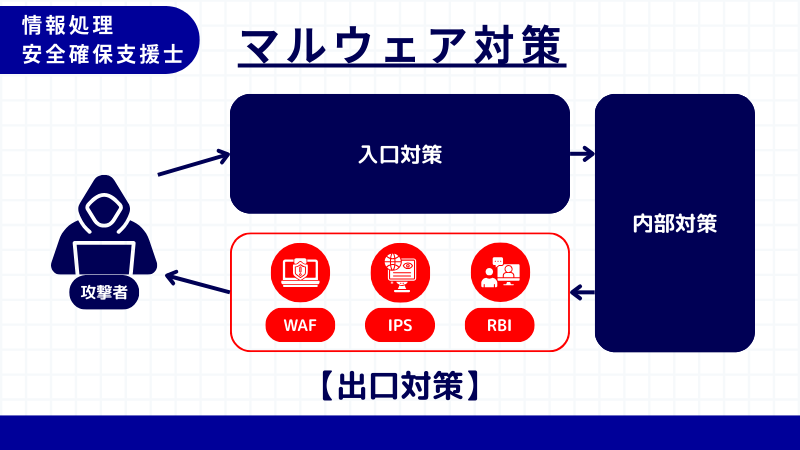

出口対策の例

- ファイアウォールやWAFで許可されていない外部への通信を遮断する

- IPS(Intrusion Prevention System)/IDS(Intrusion Detection System)などで不審な通信を検知・遮断する

- RBI(Remote Browser Isolation)でブラウザの実行環境をPCと分離し、情報流出を避ける

マルウェアの対策・例題

実際に例題を解いて問題に慣れていきましょう。

問1

ア:公開サーバへのワームの侵入は,IDSでは検知できない。

イ:未知のワームの侵入は,パターンマッチング方式で検知できる。

ウ:ワームは,アプリケーションソフトの脆弱性を突いて侵入できる。

エ:ワームは,仮想OS環境内のゲストOSに侵入できない。

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

問2

出口対策として最も適切なものはどれか。(オリジナル)

ア:電子メールに添付されたファイルをサンドボックス環境で動的解析し、マルウェアを検知する。

イ:端末上で不正なプロセスの振る舞いを監視し、マルウェアを検知・隔離する。

ウ:内部ネットワークから外部への通信を監視し、C2サーバなど不審な宛先への通信を遮断する。

エ:外部からの通信をファイアウォールで制御し、不要なポートへの接続を遮断する。

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

マルウェアの対策・まとめ

この記事のまとめ

- マルウェアの概要

- マルウェアの種類

- マルウェアの対策

今回はマルウェアの対策について学習しました。多層防御については午後(科目B)でも出題実績があるので、区分と具体例を合わせて覚えておきましょう。

次回はマルウェアの検知手法について学習します。

ディスカッション

コメント一覧

まだ、コメントがありません