情報セキュリティ管理(ISMS・リスクマネジメント)【ITパスポート講座】

今回はITパスポートのセキュリティ管理に関して学習していきます。

この記事のまとめ

- ISMS

- リスクマネジメント

- インシデント対応

情報セキュリティ管理(マネジメント)

情報セキュリティは技術の面だけでなく、システムを利用する側の管理も重要です。

どんなにアンチウイルスソフトを入れたり最新のファイアウォール機器を導入しても、それですら対応できない新型のウイルスや新しい攻撃が日々生み出されています。

常に脅威にさらされているとなれば、最後の砦は利用者です。

仕事を行う上でのセキュリティに関する方針をはっきりさせながら、継続的に改善しリスクを減らすことが重要です。

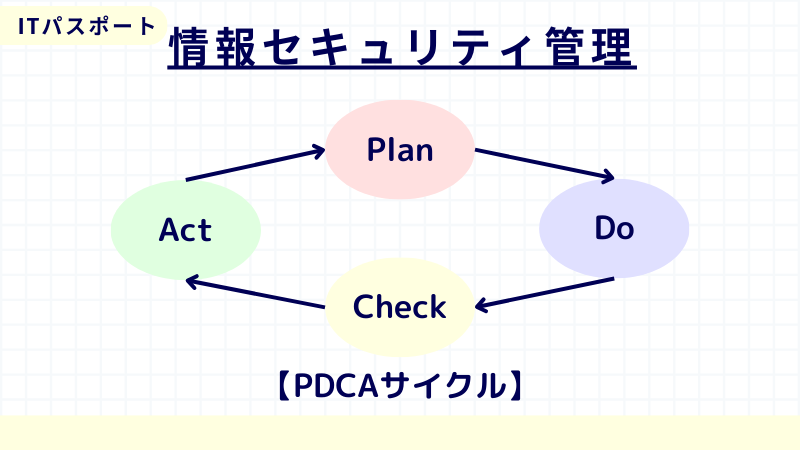

ISMS

ISMS(Information Security Management System)は、組織における情報セキュリティを管理するための仕組みのことです。

セキュリティポリシに従い、PDCAサイクルを回しながら継続的に改善する必要があります。

| PDCA | 意味 |

| PLAN | 目標や計画の設定を行う。 |

| DO | 導入や運用を行い実際に結果を測定する。 |

| CHECK | 得られた結果から見直しを行う。 |

| ACT | 見直した改善策を施策し、問題がないなら維持できる取り組みを行う。 |

組織において情報セキュリティマネジメントシステムが適切に構築・運用されているかを審査して認証する制度を、ISMS適合性評価制度と呼びます。

リスクマネジメント

情報セキュリティに関するリスクは至るところに点在しています。情報の漏えい・改ざん・不正利用などは代表的なリスクであり、リスクは企業や組織に被害が発生するすべての可能性を指しています。

リスクマネジメントの具体的な手順は以下の通りです。

- リスク特定

- リスク分析

- リスク評価

- リスク対応

リスク特定

リスク特定では、どのようなリスクが点在しているのかを全て列挙します。

思いつく限りをあげる必要があるので該当者達によるブレーンストーミングで意見を出し合うことが大切です。

リスク分析

リスク分析では、列挙したリスクを一つ一つ分析し重要さを判断します。

具体的にはリスクが顕在化した場合の「被害の甚大さ」と「発生確率」を特定し数値化、それぞれ掛け合わせて判断します。

| リスク | 被害の甚大さ | 発生確率 | 積 |

| A | 5 | 1 | 5 |

| B | 4 | 3 | 12 |

| C | 3 | 5 | 15 |

リスク評価

リスク評価では、分析されたリスクを所定のリスク基準と比較し、優先順位を決定します。

上記の例であれば「被害の甚大さ」をx軸に、「発生確率」をy軸にプロットします。

これによって誰が見ても一目でどのリスクが重大で優先して対処するべきか分かるようになります。

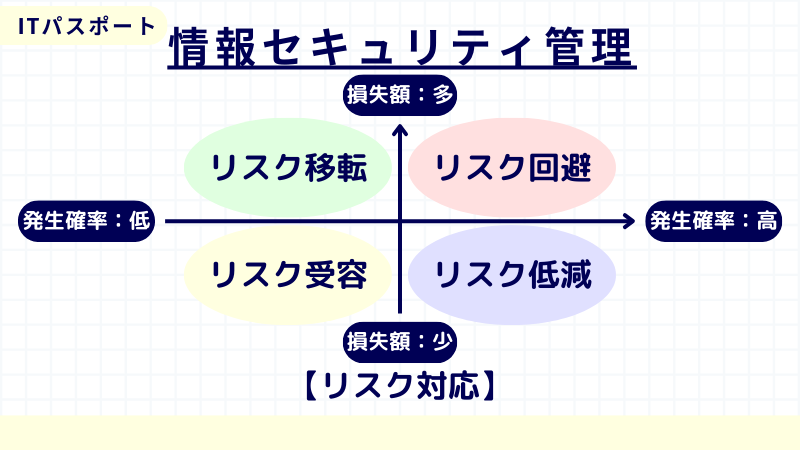

リスク対応

発生したリスクには対応する必要がありますが、対応方法としてさらに具体的な4つの方法に分かれます。

| リスク対応 | 対応内容 |

| リスク回避 | 損失が大きく、発生率が高いリスクに関してはリスク自体が発生しないように対応する。場合によっては該当するリスクを廃棄したり業務を停止する必要がある。 |

| リスク移転 | 損失が大きく、発生率が低いリスクに対して、他者に肩代わりさせることで対応する。具体的には保険をかけたり、リスク業務をメインで行っている業者にアウトソーシングするなどが挙げられる。 |

| リスク低減 | 損失額が小さく、発生率が高いリスクに関して、損失を許容できる範囲まで軽減させることで対応する。 |

| リスク受容 | 損失額が小さく、発生確率が低いリスクに関して、対策をせずそのまま放置し費用を抑える。 |

セキュリティインシデントへの対応

近年は、セキュリティ関連の事故(セキュリティインシデント)が増えており、顧客情報が流出したり業務が止まったりなどのニュースを目にすることが増えてきました。

セキュリティインシデントが起こる原因は、利用者の操作ミス・サイバー攻撃・災害などさまざまです。

なかでも、故意の不正は「不正のトライアングル」によって発生すると言われています。

| 要因 | 内容 |

| 動機 | 不正を犯す必要性。仕事への不満や困窮など。 |

| 機会 | 不正が発生する可能性。権限が適切に割り当てられていなかったり、どこでも情報資産にアクセスできる状況など。 |

| 正当化 | 不正行為を正当化する考え方・言い訳。上司からのパワハラや低賃金など。 |

ネットを利用する場合の注意点

業務上やプライベートでインターネットを使う機会は増えています。インターネットを使うにあたっては、個人情報を公開しない、誹謗中傷をしないなどが考えられます。

昨今ではソーシャルメディアが普及し使用が拡大している中、発信した情報が炎上につながるリスクも高いです。

従業員や関係者が個人でコミュニケーションを使う場合の行動についても、ソーシャルメディアポリシーなどを制定し、未然に回避する必要が出ています。

ELSI(Ethical, Legal and Social Issues)は、日本語で論理的・法的・社会的課題と訳されるケースが多いです。研究の是非や方向性への意見が分かれる文化においては、広範囲に及ぶ合意形成が求められる事柄を指します。

セキュリティ関連組織

インシデントは事前に防ぐことが理想ですが、起こってしまった場合には対応しなければなりません。

CSIRT(Computer Security Incident Response Team)はインシデント対応を専門とした組織で、企業内で設置されることがあれば、国家レベルで設置されることもあります。

また、情報セキュリティ委員会は、情報セキュリティ対策を組織的かつ効果的に管理する目的で設置される社内組織で、経済産業省が「情報セキュリティ管理基準」において設置を求めています。

SoC(Security Operation Center)は、システムが発するアラートやセキュリティインシデントの予兆を専門のスタッフが24時間365日体制で監視し、インシデント発生時にはCSIRTへ報告を行いつつ支援も行う機関です。

サイバー攻撃が増加している昨今では、企業内での取り組みには限界があります。IPAにおいては、コンピュータ不正アクセス届出制度により、国内の不正アクセス被害の届出を受け付けています。

| 関連用語 | 内容 |

| JVN | 日本で使用されているソフトウェアの脆弱性関連情報と対策情報を、JVN#12345678のように識別子をつけて提供しているポータルサイト。JPCERTコーディネーションセンターとIPAが共同運営している。 |

| J-CSIP | 公的機関のIPAを情報ハブの役割として、参加する組織間で情報共有を行い、高度なサイバー攻撃対策につなげる取り組み。 |

セキュリティ関連規格

情報セキュリティを実施するためには、ガイドラインとなる管理基準を参照しましょう。

情報セキュリティ管理基準は、情報セキュリティマネジメント管理策の国際標準規格、ISO/IEC 27001/27002を基に、組織が効果的な情報セキュリティマネジメント体制を構築し、適切に管理し整備・運用すべきです。

PCIDSS(Payment Card Industry Data Security Standard)では、カード会員情報の保護を目的として、国際ペイメントブランド5社が共同でカード情報セキュリティの国際統一基準を制定しています。

- アメリカンエクスプレス

- Discover

- JCB

- マスターカード

- VISA

情報セキュリティ管理・例題

実際に例題を解いて問題に慣れていきましょう。

問1

ISMSの情報セキュリティリスク対応における,人的資源に関するセキュリティ管理策の記述として,適切でないものはどれか。(R.2秋/問84)

ア:雇用する候補者全員に対する経歴などの確認は,関連する法令,規制及び倫理に従って行う。

イ:情報セキュリティ違反を犯した従業員に対する正式な懲戒手続を定めて,周知する。

ウ:組織の確立された方針及び手順に従った情報セキュリティの適用を自社の全ての従業員に要求するが,業務を委託している他社には要求しないようにする。

エ:退職する従業員に対し,退職後も有効な情報セキュリティに関する責任事項及び義務を定めてその従業員に伝え,退職後もそれを守らせる。

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

問2

情報セキュリティにおけるリスクアセスメントを,リスク特定,リスク分析,リスク評価の三つのプロセスに分けたとき,リスク分析に関する記述として,最も適切なものはどれか。(R.4/問86)

ア:受容基準と比較できるように,各リスクのレベルを決定する必要がある。

イ:全ての情報資産を分析の対象にする必要がある。

ウ:特定した全てのリスクについて,同じ分析技法を用いる必要がある。

エ:リスクが受容可能かどうかを決定する必要がある。

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

問3

JPCERTコーディネーションセンターと情報処理推進機構(IPA)が共同運営するJVN(Japan Vulnerability Notes)で,”JVN#12345678″などの形式の識別子を付けて管理している情報はどれか。(H.30春/問82)

ア:OSSのライセンスに関する情報

イ:ウイルス対策ソフトの定義ファイルの最新バージョン情報

ウ:工業製品や測定方法などの規格

エ:ソフトウェアなどの脆弱性関連情報とその対策

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

問4

情報の漏えいなどのセキュリティ事故が発生したときに,被害の拡大を防止する活動を行う組織はどれか。(H.29春/問67)

ア:CSIRT

イ:ISMS

ウ:MVNO

エ:デジタルフォレンジックス

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

情報セキュリティ管理・まとめ

今回は情報セキュリティ管理について学習しました。

リスクやISMSに関しては試験において頻出なので、しっかりと押さえておきましょう。

次回からはコンピュータアーキテクチャに関して学習します。

ディスカッション

コメント一覧

まだ、コメントがありません