なりすましとは[情報セキュリティマネジメント講座]

今回は情報セキュリティマネジメント試験で問われるなりすましについて学習します。

なりすましとは

なりすましは本人ではない人が本人のふりをすることです。

実生活においては怪盗キッド並みの変装力が無ければ人を騙せませんが、サイバー空間では本人確認が難しいため、なりすましが成功しやすくなります。

なりすましと一口に言ってもさまざまな騙し方があるので、その種類と対策方法を見ていきましょう。

なりすましの種類

なりすまし攻撃にはいくつか種類があります。

具体的にどのような攻撃手法があるか確認していきましょう。

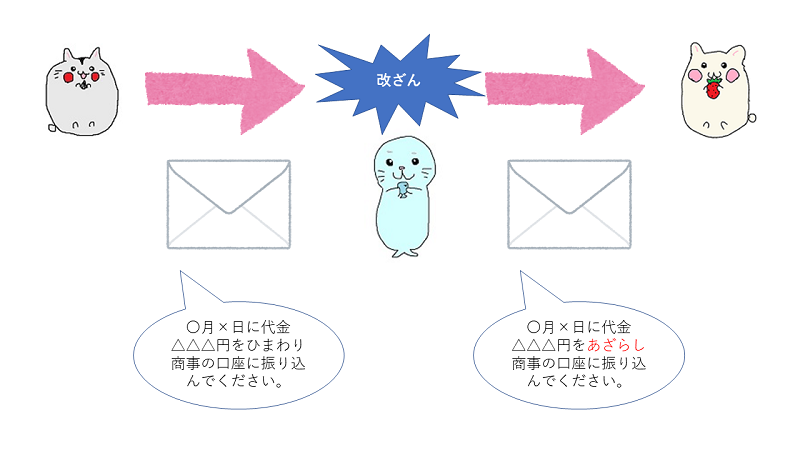

中間者攻撃(Man in the middle)

中間者攻撃は通信を行う二者の間に割り込み、両社が交換する情報を盗聴したり改ざんすることです。

英語でMan in the middleと呼び、頭文字を取ってMITMと表記されることもあります。

第三者中継

第三者中継は、第三者のメールサーバを不正に中継し身元を偽ってメールを送信することです。

用途としては

- 迷惑メールを送信する際の踏み台にする

- 第三者中継が可能なサイトをリスト化し公開することで、そのアドレスからメールを受信拒否にするメールサーバを増やす(営業妨害)

等が挙げられます。

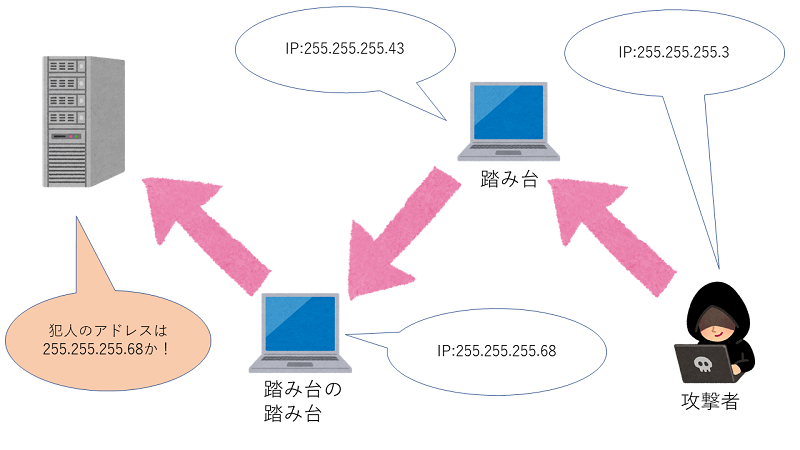

踏み台

踏み台攻撃はサイバー攻撃を行う際に、自身が犯人であることを隠すために第三者を経由して攻撃を仕掛けることです。

踏み台はその経由される第三者の端末などに該当します。

巧妙な場合、踏み台にするために別の踏み台を用意して経路を撹乱すると言った手法も見られます。

IPスプーフィング

IPスプーフィングは自分のIPアドレスを別の物に偽装しなりすます攻撃です。

別名IPアドレス偽装攻撃とも呼び、外部からのアクセスを内部のアドレスに偽装しあたかも自社内での通信で見せたり、後々紹介するDoS攻撃の踏み台につなげたりします。

ドメイン名ハイジャック

ドメイン名ハイジャックは攻撃者が上位に位置するDNSサーバを改ざんし、偽の権威サーバを参照させることで別のサイトへ誘導することです。

利用者は本物のサイトと間違えてパスワードやクレジット情報を入力しまう危険性があります。

セッションハイジャック

セッションハイジャックでは、Webサイトの提供者と利用者の間のセッションを奪い取り、正規のWeb閲覧者になり済ませて不正アクセスする攻撃です。

Web利用者がパスワードを用いてログインするとWebサイトの提供者はセッションを用いて識別します。そのため、セッションさえ盗めればIDやパスワードが分からなくても攻撃者はWebサイトを利用できてしまうわけですね。

セッションはWebサイトの提供者と利用者がお互いの通信であることを識別する仕組みで、例を挙げるとamaz○nで買い物をする際にカートの中身が何なのかはセッションに紐づけて管理されています。

セッションハイジャックを用いた攻撃の例としては

- 利用者の登録情報(口座・クレジットカードなど)の盗聴や改ざん

- オンラインバンキングからの不正出金

などが考えられます。

セッション固定

セッション固定攻撃は、Webサイト提供者とWeb利用者との間のセッションを攻撃者が事前に用意したセッションにすり替え、正規のWeb利用者に成りすまして不正アクセスする攻撃です。

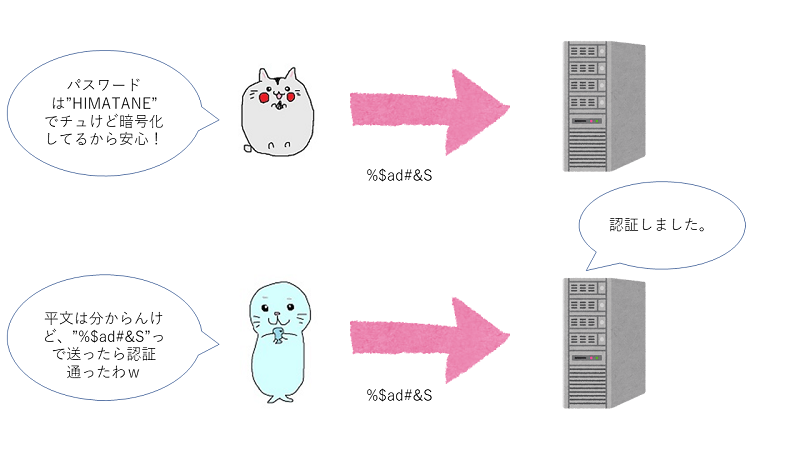

リプレイ攻撃

リプレイ攻撃は攻撃者がネットワーク上を流れる正規の利用者のパスワードを盗聴し、そのまま再利用(リプレイ)して利用者になりすます攻撃です。

ネットワーク上のパスワードを暗号化していても、その暗号化したパケットをそのまま再利用することでサービスが利用できてしまいます。

なりすましの対策

あらためて、なりすましへの対策も確認しておきましょう。

具体的には以下の3つの方法で対策できます。

- ウイルス対策ソフトを導入する

- 通信内容を再利用できないようにチャレンジレスポンス認証を行う(リプレイ攻撃)

- メール送信の範囲を限定する(第三者中継)

なりすまし・例題

実際に例題を解いて問題に慣れていきましょう。

問題

問1

ドメイン名ハイジャックを可能にする手口はどれか。(H.30/春)

ア PCとWebサーバとの通信を途中で乗っ取り,不正にデータを窃取する。

イ Webサーバに,送信元を偽装したリクエストを大量に送信して,Webサービスを停止させる。

ウ Webページにアクセスする際のURLに余分なドットやスラッシュなどを含め,アクセスが禁止されているディレクトリにアクセスする。

エ 権威DNSサーバに登録された情報を不正に書き換える。

解説(クリックで展開)

なりすまし・まとめ

今回はなりすましについて学習しました。

なりすましと一口に言ってもさまざまな攻撃手法に分かれます。どのような攻撃があるのかをしっかり押さえ、あわせて対策方法も頭に入れておきましょう。

次回はDoS攻撃について学習します。

ディスカッション

コメント一覧

まだ、コメントがありません